��Ȩ��Kubernetes��֤�е�һ���������֣��ο���֤���ֵ��ĵ���

��ȨӦ����������ȫ��API����˿ڵ�����HTTP��������

�κ��������Ȩ��鶼��ͨ�����ʲ��ԱȽϸ����������ĵ����ԣ��������û�����Դ��Namespace����API�ĵ��ñ������һЩ����˳��ִ�С�

�����ѡ��ǿ��еģ���ͨ����־λѡ��

�Cauthorization-mode=AlwaysDeny

�Cauthorization-mode=AlwaysAllow

�Cauthorization-mode=ABAC

AlwaysDeny����ֹ���е���������ʹ�õģ���AlwaysAllow�������������������Ҫ��Ȩ������ʹ�����������ABAC��Attribute-Based

Access Control�������Ѿ����õ��û���Ȩ����

ABACģʽ

��������

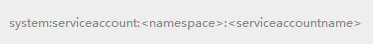

һ����Ȩ������������������

�û����û��Ƿ����û�����

�飨�û������������б���

����ֻ����(GETs��ֻ����)

��ԴȨ��

��������API�˵㣬����/api/v1/namespaces/default/pods�������Ӷ˵㣨miscellaneous

endpoints�������д����ǣ�����/version���ǿմ���

�ɷ��ʶ����Namespace���մ���Namespace���ÿմ��˵㲻֧����������

�����������Ӹ�������ԣ�������ϸ���ȵķ��ʿ��ƣ���Э�����Թ�����

�����ļ���ʽ

ABACģʽ��Ҳ����ָ���������Cauthorization-policy-file=SOME_FILENAME���ļ���ʽÿ����һ��JSON�������з���б�����ӳ�䣬������ÿ����һ��ӳ�䡣

ÿ����һ�������Զ���һ�����Զ����ǰ����������Ե�һ��ӳ�䣺

user�� �ַ��ͣ����ԨCtoken-auth-file�����ָ���û�������ƥ����֤�û����û�����

group���ַ��ͣ����ָ���û��飬����ƥ����֤�û������������һ����

readonly�������ͣ�true��ʾ�ò��Խ�������GET������

resource���ַ��ͣ�һ����Դ����һ��URL������Pod��

namespace���ַ��ͣ�һ��Namespace�ַ�����

δ���õ�����ͬ��������Ϊzero�����ԣ��磬�մ���0��false������������ͬ�ġ����ǣ�û���õ�������ѡ�ǿɶ��ԡ�

��δ�������Կ���չ����JSON��ʽ�У���ͨ��REST�ӿڽ��й�����

��Ȩ�㷨

һ���������Ժ�һ�����Զ������������صġ�

һ��������ʱ����������ȷ���ġ�δ֪����Ĭ������Ϊ0����մ���0��false��

δ���õ����Խ�ƥ����Ӧ���Ե��κ�ֵ��

������Ե�Ԫ����ÿһ�������ļ���ÿ�����Ե�ƥ����ȷ�ԡ�������һ��ƥ�䵽���������ԣ�����Ȩ������֮�����֤Ҳ����ʧ�ܣ���

Ϊ����ÿ���û�����Щ���飬��дһ�����������û�δ���õ����ԡ���To permit any

user todo something, write a policy with the user

property unset. To permit an action Policy with

anunset namespace applies regardless of namespace.

�����д����ǣ�

ʾ��

Alice�ܹ����κ����飺 {��user��:��alice��}

Kubelet�ܹ����κ�pods��{��user��:��kubelet��, ��resource��:

��pods��, ��readonly��: true}

Kubelet�ܹ���д�¼���{��user��: ��kubelet��, ��resource��:

��events��}

Bobֻ���ڡ�projectCaribou�������ռ��ж�pods��{��user��:��bob��,

��resource��: ��pods��,��readonly��: true, ��ns��: ��projectCaribou��}

�����˻��Ŀ��ٱ��

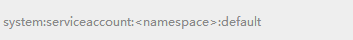

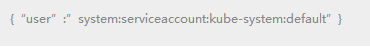

һ�������˻����Զ�����һ���û������û������������Ǹ������������淶��

����һ���µ�Namespace��Ҳ�ḽ������һ���µķ����˻�����ʽ���£�

���磬�������Ҫ��Kubeϵͳ����APIĬ���˻�������Ȩ�ޣ�����Ҫ�ڹ����ļ�����������һ�У�

����apiserverʹ�����ӵĹ�����Ч��

�������

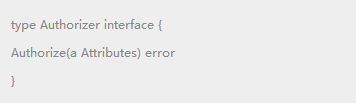

����ʵ�ֵĿ���������ף�API��������Authorizer�ӿڣ�

ȷ���Ƿ�����ÿһ��API��Ϊ��

һ����Ȩ�����ʵ�ָýӿڵ�һ��ģ�顣��Ȩ���Դ��·����

һ����Ȩģ����ȫ����Go����ʵ�ֵģ����߿��Ե���һ��Զ����Ȩ������Ȩģ�����Լ��Ļ��棬���ٶ���ͬ�����Ʋ����ظ���Ȩ�ijɱ���������ԱӦ�ÿ��ǻ����Ȩ����֮����������

|